AWS EC2 Client VPN エンドポイント設定方法

YouTubeでAWS EC2 Client VPN エンドポイント設定方法のご説明しております。

前提条件

WindowsからVPNで「AWS」にアクセスができるように設定いたします。

前提としてサーバーが追加されていることになります。下記の内容をご参考にしてください。

Client VPN エンドポイント設定方法

1. 対象サーバーにログインいたします。サーバーとクライアントのSSL証明書を作成いたします。

下記のコマンドを実施してください。

| コマンド | 説明 |

|---|---|

| $ sudo yum install -y git | gitをインストールいたします。 |

| $ git clone https://github.com/OpenVPN/easy-rsa.git | 「easy-rsa」をダウンロードいたします。 |

| $ easy-rsa/easyrsa3/easyrsa init-pki | 「easy-rsa」を初期化いたします。 この時に「/home/ec2-user/pki」にディレクトリが作成されます。 |

| $ EASYRSA_BATCH=1 EASYRSA_REQ_CN=example.com easy-rsa/easyrsa3/easyrsa build-ca nopass | CA証明書を作成いたします。 ドメイン名はexample.comになっております。 |

| $ EASYRSA_BATCH=1 easy-rsa/easyrsa3/easyrsa build-server-full server.example.com nopass | サーバー証明書を作成いたします。 |

| $ EASYRSA_BATCH=1 easy-rsa/easyrsa3/easyrsa build-client-full client.example.com nopass | クライアント証明書を作成いたします。 |

2. AWS マネジメントコンソールで「Certificate Manager」をクリックする。

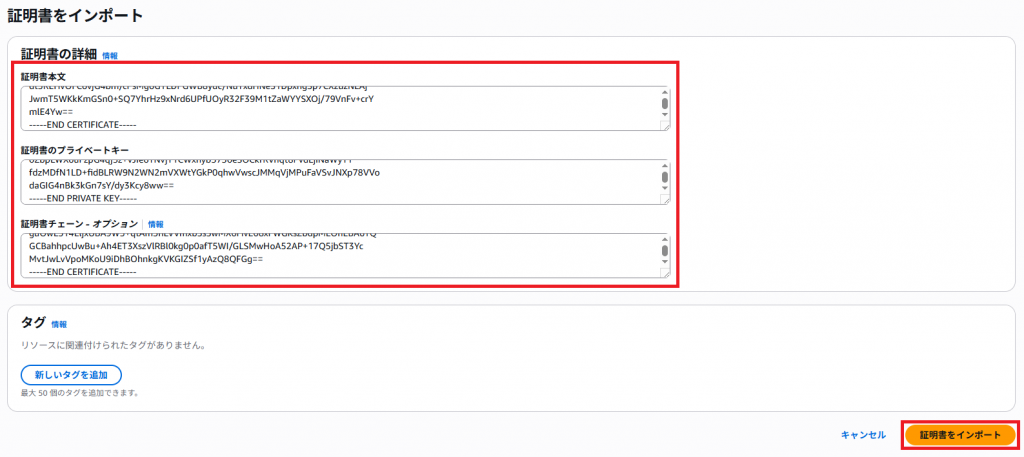

3. 「証明書を一覧」をクリックし「インポート」をクリックする。

4. 対象サーバーからコマンドにてコピペで貼り付けて「証明書をインポート」をクリックする。

| コマンド | 説明 |

|---|---|

| $ cat pki/issued/server.example.com.crt | サーバー用の証明書を張り付けます。 |

| $ cat pki/private/server.example.com.key | サーバー用のキーを張り付けます。 |

| $ cat pki/ca.crt | CA証明書を張り付けます。 |

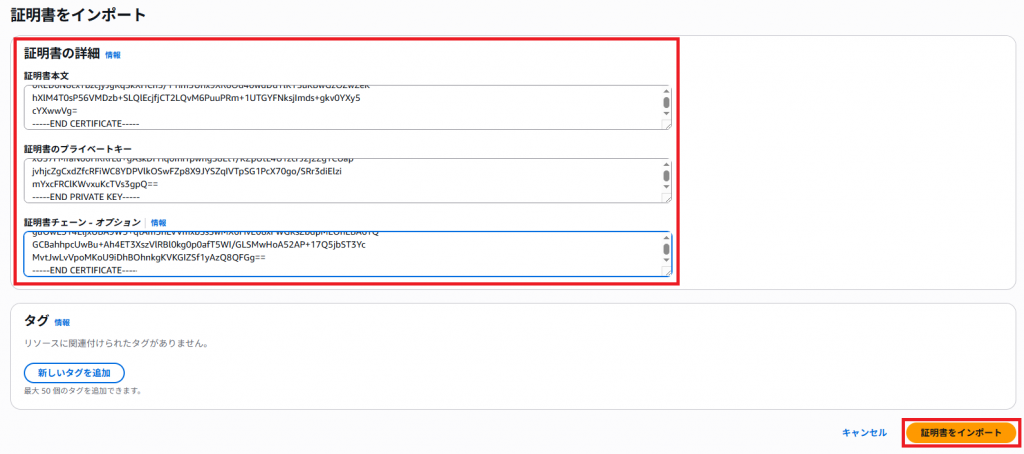

5. 再度、対象サーバーからコマンドにてコピペで貼り付けて「証明書をインポート」をクリックする。

| コマンド | 説明 |

|---|---|

| $ cat pki/issued/client.example.com.crt | クライアント用の証明書を張り付けます。 |

| $ cat pki/private/client.example.com.key | クライアント用のキーを張り付けます。 |

| $ cat pki/ca.crt | CA証明書を張り付けます。 |

6. 「VPC」をクリックする。

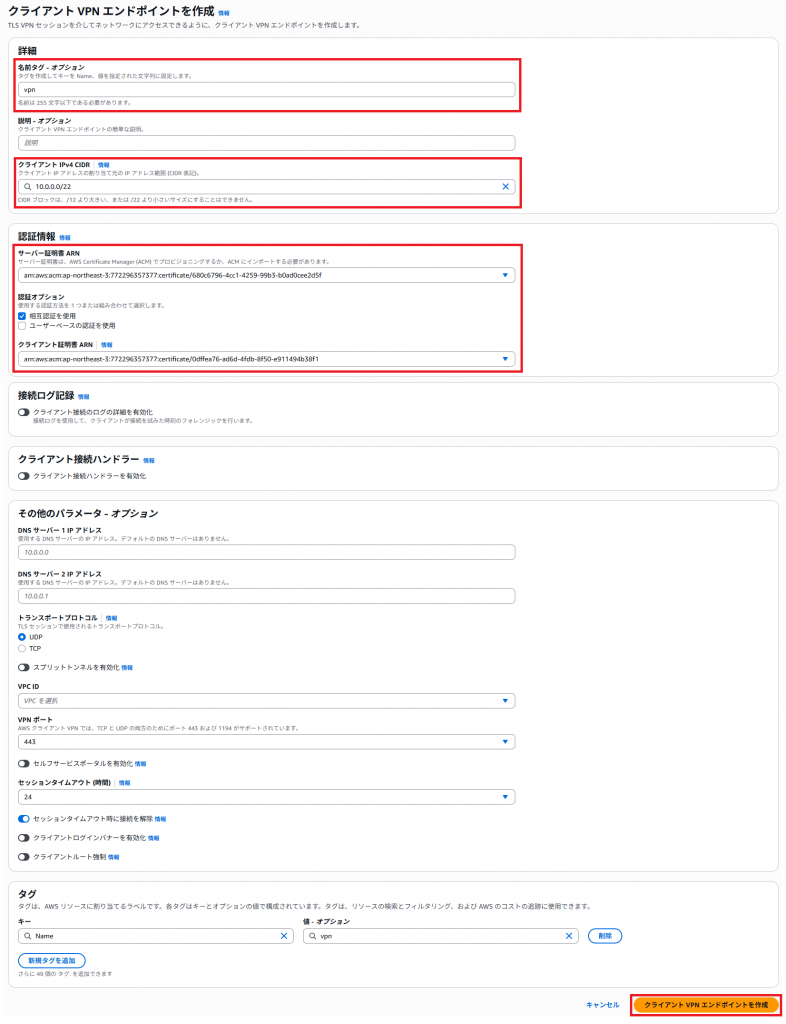

7. 左側の「クライアント VPN エンドポイント」をクリックし「クライアント VPN エンドポイントを作成」をクリックする。

8. 入力、選択し「クライアント エンドポイントを作成 」をクリックする。

| 項目 | 説明(入力・選択) |

|---|---|

| 名前タグ | お好きなアルファベットで入力してください。 |

| クライアント IPv4 CIDR | VPCと被らないIPアドレス帯を入力してください。 今回は「10.0.0.0/22」を入力しております。 VPN接続した際のPC側のIPアドレスになります。 |

| サーバー証明書 ARN | さきほど作成したサーバー証明書を選んでください。 |

| 認証オプション | 「相互認証を使用」にチェックマークを入れてください。 |

| クライアント証明書 ARN | さきほど作成したクライアント証明書を選んでください。 |

| スプリットトンネルを有効化 | チェックをONにしてください。 VPN接続したあとに外部インターネットを利用したい場合に必要です。 |

※その他は入力しなくて問題ありません。

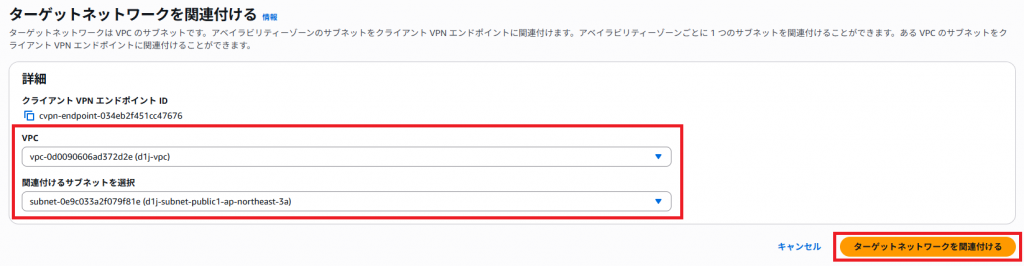

9. 作成されたクライアントVPNを選択し「ターゲットネットワークの関連付け」をクリック、

「ターゲットネットワークの関連付ける」をクリックする。

10. 入力、選択し「ターゲットネットワークを関連付ける」をクリックする。

| 項目 | 説明(入力・選択) |

|---|---|

| VPC | 対象サーバーが利用しているVPCを選んでください。 |

| 関連付けるサブネットを選択 | サブネットを選択してください。 |

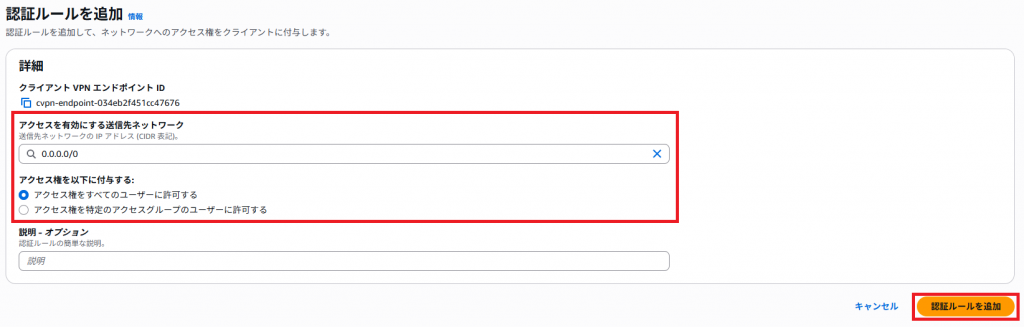

11. 入力、選択し「認証ルールを追加 」をクリックする。

| 項目 | 説明(入力・選択) |

|---|---|

| アクセスを有効にする送信ネットワーク | 「0.0.0.0/0」で入力してください。 |

| アクセス権限を以下に付与する | 「アクセス県をすべてのユーザーに許可する」を選択してください。 |

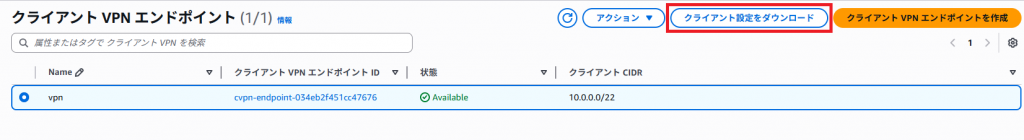

12. 「クライアント設定をダウンロード」をクリックする。

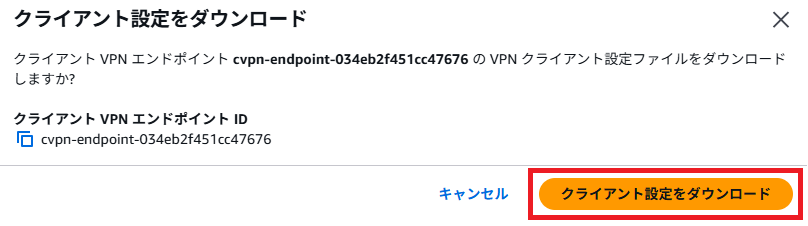

13. 「クライアント設定をダウンロード」をクリックする。

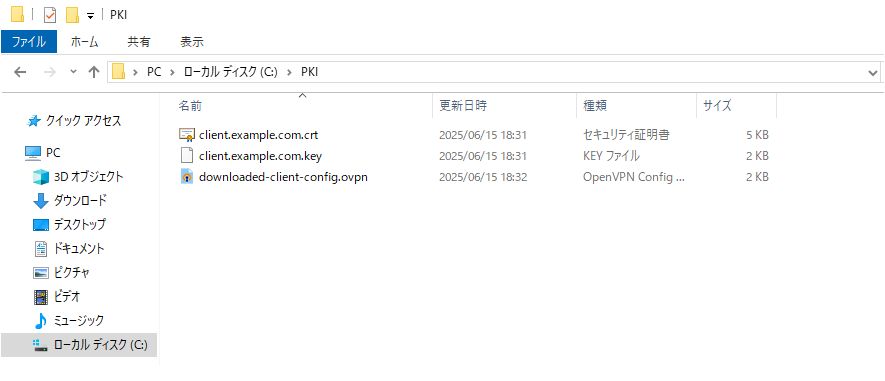

ダウンロードファイルは、Cドライブに「PKI」フォルダを作成してそこの移動してください。

14. 作成したクライアントSSL証明書をPCにコピーいたしましょう。

ダウンロードファイルは、Cドライブに「PKI」フォルダを作成してそこの移動してください。

| 項目 | 説明 |

|---|---|

| /home/ec2-user/pki/issued/client.example.com.crt | CRTファイルをPCにコピーしてください。 |

| /home/ec2-user/pki/private/client.example.com.key | KEYファイルをPCにコピーしてください。 |

15. ダウロードした「downloaded-client-config.ovpn」を編集いたします。

メモ帳で「downloaded-client-config.ovpn」を開いて下記の内容を一番下へ入力して保存してください。

(\\は2個入ってないとうまく動作いたしません。)

cert c:\\PKI\\client.example.com.crt

key c:\\PKI\\client.example.com.key

CドライブのPKIフォルダを作成してダウンロードファイルの様子。

16. AWS Client VPN のダウンロードしてPCにインストールいたします。

https://aws.amazon.com/jp/vpn/client-vpn-download/

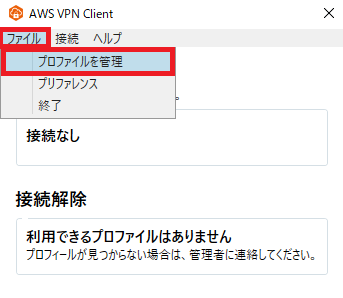

インストール後にデスクトップの「AWS VPN Client」アイコンをダブルクリックいたします。

17. 「ファイル」から「プロファイルを管理」をクリックする。

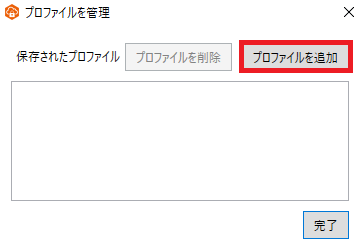

18. 「プロファイルを追加」をクリックする。

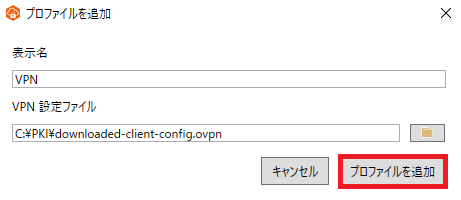

19. 入力、選択し「認証ルールを追加 」をクリックする。

| 項目 | 説明(入力・選択) |

|---|---|

| 表示名 | お好きなアルファベットで入力してください。 |

| VPN 設定ファイル | 「downloaded-client-config.ovpn」がある場所を選択してください。 |

20. VPN接続のために「接続」をクリックする。

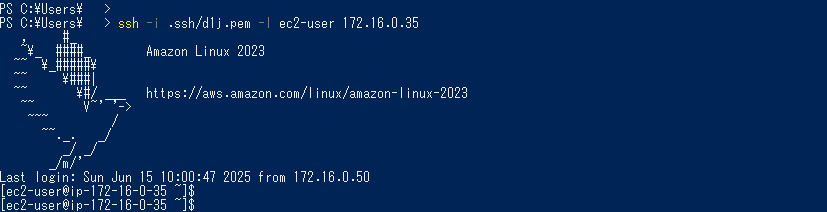

21. 対象サーバーへSSHでログインを実施いたします。PowerShellでSSHコマンドを実施いたします。

| コマンド | 説明 |

|---|---|

| ssh -i .ssh/d1j.pem -l ec2-user 172.16.0.35 | 対象サーバーのローカルIPアドレスを指定しましょう。 |

以上で「AWS EC2 Client VPN エンドポイント設定方法」を完了いたします。